Podejrzana tapeta dla Androida

30 lipca 2010, 12:01Eksperci ostrzegają przed podejrzaną tapetą dla systemu Android, która zbiera dane użytkownika i wysyła je na serwer w Chinach. Jackeey Wallpaper, dostępna w Android Market, została pobrana już od 1 do 4 miliony razy.

Koniec wsparcia dla Ubuntu 9.10

29 marca 2011, 10:55Developerzy Ubuntu przypominają użytkownikom tego systemu, że za miesiąc kończy się wsparcie dla wersji 9.10 Karmic Koala. Po 29 kwietnia żadne aktualizacje, w tym poprawki bezpieczeństwa, nie będą publikowane dla tego OS-u.

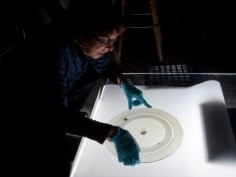

Można posłuchać nagrań sprzed 130 lat

29 grudnia 2011, 12:25W drugiej połowie XIX wieku trwała ostra rywalizacja o stworzenie urządzenia nagrywającego dźwięk. Brała w niej udział założona przez A.G. Bella, C. Bella i C.S. Taintera firma Volta Laboratory Associates. W tym czasie naukowcy używali bardzo różnych nośników - szkła, wosku, gumy, cyny - starając się znaleźć taki, który będzie najlepiej przechowywał dźwięk.

Internetowy atak na różne platformy

12 lipca 2012, 12:32Eksperci informują, że jedna z kolumbijskich witryn internetowych zaraża komputery z systemami Windows, Linux i Mac OS X. Odwiedzający ją użytkownik zobaczy na ekranie komputera ostrzeżenie, że witryna próbuje uruchomić aplet podpisany nieważnym certyfikatem

Foxconn zapłaci za Androida

17 kwietnia 2013, 16:09Microsoft już wkrótce zacznie odnotowywać wyższe przychody z... systemów Android i Chrome OS. Wszystko dzięki podpisanej z Foxconnem umowie, na podstawie której chiński gigant będzie płacił amerykańskiej firmie za każde wyprodukowane przez siebie urządzenie z systemem Google'a

Artysta słyszy barwy, zamiast je widzieć

21 marca 2014, 07:35Trzydziestojednoletni obecnie Neil Harbisson urodził się z achromatopsją (całkowitą ślepotą barwną). Ponieważ jest artystą, od lat próbował znaleźć sposób na doświadczanie kolorów. Dziesięć lat temu wpadł na pomysł, że zamiast widzieć, mógłby je słyszeć.

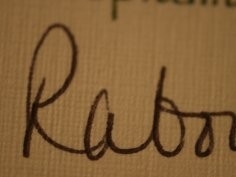

Mniej ufamy e-podpisowi niż podpisowi ręcznemu

3 grudnia 2014, 13:29Ludzie częściej podważają wiarygodność e-podpisu niż dokumentów podpisanych ręcznie.

US Navy wciąż kupuje wparcie dla Windows XP

30 czerwca 2015, 10:02Amerykańska Marynarka Wojenna wciąż używa Windows XP i płaci Microsoftowi za udostępnianie poprawek. Wsparcie dla Windows XP ostatecznie zakończyło się w ubiegłym roku. Przedsiębiorstwa i instytucje, które wciąż używają przestarzałego OS-u mogą kupić od Microsoftu dalsze wsparcie.

Zgubne zaufanie do robota

1 marca 2016, 06:50Siedzącemu w pokoju studentowi towarzyszy robot. Nagle rozlega się alarm pożarowy, a w pobliskim korytarzu pojawia się dym. Student musi wybrać, czy uda się do dobrze oznakowanego wyjścia ewakuacyjnego, czy też dostosuje do porad robota, który prowadzi go gdzie indziej

Google nie chce budować samochodów

6 października 2016, 05:06Google ujawniło swoje plany dotyczące autonomicznych samochodów. Okazuje się, że - wbrew pozorom - koncern nie ma zamiaru wchodzić na rynek motoryzacyjny z własnym pojazdem